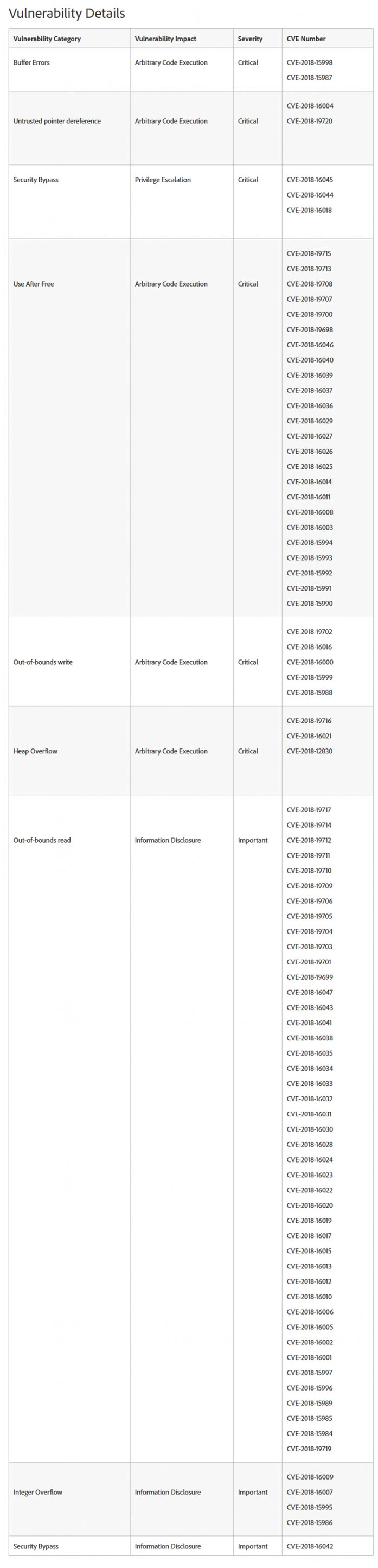

在今天发布的安全更新中,Adobe修复了存在于Acrobat和Reader软件产品中39个“关键”级别漏洞。潜在的黑客利用这些漏洞,可以在尚未修复的系统上执行任意代码。其中36个漏洞涵盖堆溢出、越界写入(out-of-bounds write)、UAF (Use After Free)漏洞、未信任的指针取消和缓存区错误等,可在受感染设备上执行任意代码;另外3个则是安全绕过漏洞,能在入侵后进行提权。

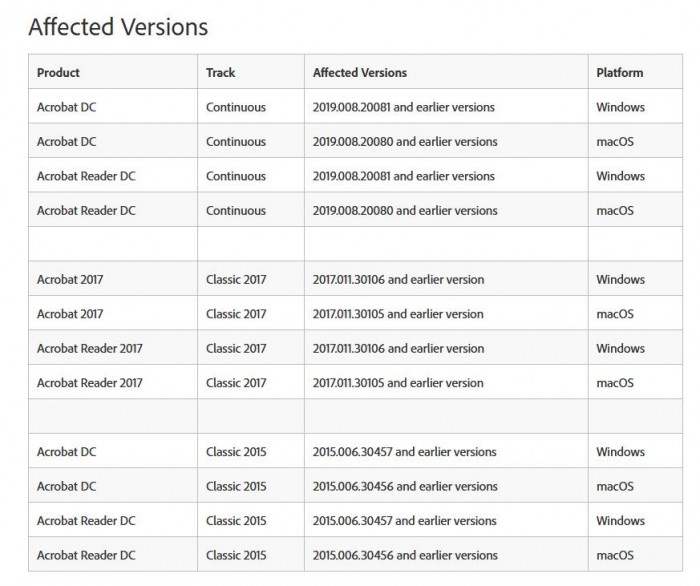

Adobe的APSB18-41安全公告中披露的细节,目前受到这些安全漏洞影响的产品版本包括Acrobat DC (Continuous, Classic 2015), Acrobat 2017, Acrobat Reader DC (Continuous, Classic 2015)和Acrobat Reader 2017。Adobe在他们的支持上说,被评为“关键”的漏洞可能允许攻击者成功利用这些漏洞后执行恶意代码,而当前登录用户很可能不知道系统已被入侵。

Adobe表示:“目前尚未有数据表明有黑客利用这些漏洞发起攻击。根据以往的经验,我们预计攻击不会即将到来。最佳做法就是Adobe建议管理员尽快安装更新(例如,在30天内)。”此外Adobe还修复了存在于Acrobat和Reader软件产品中49个“重要”级别漏洞,涵盖安全绕过、越界写入等等。

龙软天下

龙软天下

评论前必须登录!

立即登录 注册本站